配置 ISA Server 2006 中的站点到站点 VPN 连接

在 VPN 功能方面和 ISA Server 2004 相比, ISA Server 2006 主要在站点到站点 VPN 连接方面进行了改进,主要体现在以下方面:

无需启用远程访问 VPN 服务:在 ISA Server 2004 中,配置 L2TP/IPSec 和 PPTP 模式的站点到站点 VPN 需要同时启用远程访问 VPN 服务,而在 ISA Server 2006 中,配置站点到站点 VPN 无需同时启用远程访问 VPN 服务。当然,常规的远程访问 VPN 属性(如 VPN 客户地址分配等)还是需要配置的;

集成远程访问 VPN 配置:在配置基于 PPTP 和 L2TP/IPSec 模式的站点到站点 VPN 连接时,需要预先配置远程访问 VPN 服务,而 ISA Server 2006 中在配置站点到站点 VPN 连接时,在向导中集成了远程访问 VPN 服务的配置;

集成网络规则和访问规则配置:在 ISA Server 2004 中,在创建站点到站点 VPN 连接后,还需要创建对应的网络规则和访问规则以允许客户访问,很多管理员会忽略这一点,从而造成配置失败。在 ISA Server 2006 中,在创建站点到站点 VPN 连接时,在向导中集成了相应网络规则和访问规则的配置,从而简化了配置过程。

智能提醒向导:在站点到站点 VPN 连接创建完成后,向导会提醒你成功配置站点到站点 VPN 连接所需要的额外步骤,从而避免配置遗漏所造成的配置失败。

分支办公室 VPN 连接向导和应答文件创建向导: 为了简化分支办公室中 ISA Server 的部署,在 ISA Server 2006 企业版中新增了两个组件:分支办公室 VPN 连接向导和应答文件创建向导。应答文件创建向导允许企业总部的 IT 管理员根据某个分支办公室的远程站点创建一个应答文件, 而分支办公室 VPN 连接向导则可以根据此应答文件将对应分支办公室的 ISA Server 迁移到企业总部的配置存储服务器上。关于这两个组件的使用,请参见How to :使用分支办公室 VPN 连接向导配置分支办公室与企业总部之间的连接一文。

在其他方面, ISA Server 2006 和 ISA Server 2004 并没有太大区别,配置和操作步骤基本一致,只是在 ISA Server 2006 中进行配置更为轻松和人性化,从而更能避免配置失败。并且希望在你阅读本文之前,先阅读How to :配置 ISA Server 2004 企业版中的站点到站点的VPN连接一文,这样你才能对站点到站点 VPN 连接有更好的认识。另外标准版和企业版间配置站点到站点VPN并没有太大区别,因此在这篇文章中,我使用企业版来为大家进行介绍。

本文中的试验环境如下图所示,企业总部网络中部署了一个 ISA Server 2006 企业版阵列(包含两台 ISA Server 服务器 Florence 和 Firenze,位于工作组环境,其中 Florence 作为配置存储服务器)位于作为边缘防火墙,连接Internet和内部网络;内部网络的IP地址范围为10.1.1.0/24。分公司网络同样部署了一个 ISA Server 2006 企业版阵列,不过此阵列只包含一台 ISA Server 服务器 Istanbul,同时作为配置存储服务器,分公司网络地址范围为 10.2.1.0/24。在这个试验中,我将在总部网络和分公司网络之间部署基于PPTP、L2TP/IPSec 和 IPSec Tunnel的站点到站点 VPN 连接。

各计算机的TCP/IP配置如下所示:

Florence:

内部网络接口:

IP:10.1.1.1/24

DG:None

DNS:10.1.1.8

外部网络接口:

IP:61.139.1.1/24

DG:61.139.1.1

DNS:None

阵列通信网络接口:

IP:172.18.6.1/24

DG:None

DNS:None

Firenze:

内部网络接口:

IP:10.1.1.2/24

DG:None

DNS:10.1.1.8

外部网络接口:

IP:61.139.1.2/24

DG:61.139.1.2

DNS:None

阵列通信网络接口:

IP:172.18.6.2/24

DG:None

DNS:None

在此阵列上针对内部网络和外部网络启用NLB,其中内部虚拟IP地址为 10.1.1.254 ,外部虚拟IP地址为 61.139.1.3 和 61.139.1.4 ,此步骤非必需;在部署IPSec隧道模式时,我会采用NLB部署。

Berlin:

内部网络接口:

IP:10.1.1.8/24

DG:10.1.1.254

DNS:10.1.1.8

Istanbul:

内部网络接口:

IP:10.2.1.1/24

DG:None

DNS:None

外部网络接口:

IP:61.139.1.5/24

DG:61.139.1.5

DNS:None

测试客户机:

内部网络接口:

IP:10.2.1.254/24

DG:10.2.1.1

DNS:None

一、创建PPTP模式的站点到站点 VPN 连接

首先我在总部 ISA Server 阵列上创建连接。在 Florence 上运行 ISA Server 管理控制台,然后点击虚拟专用网络节点,在中部细节面板中点击远程站点标签,然后点击右部任务面板中的创建站点到站点 VPN 连接链接,

在弹出的欢迎使用站点到站点连接向导页,输入远程站点名字,在此我为到分公司的远程站点命名为 Branch ,完成后点击下一步,

在VPN协议页,选择点对点隧道协议(PPTP),点击下一步;

在弹出的警告对话框上,向导提醒你必须具有一个匹配网络名的用户名以允许远程站点的拨入,点击确定,

由于我尚未配置远程访问 VPN 属性,因此向导预先让我配置远程访问 VPN 属性,在本地网络VPN设置页,我选择使用静态IP地址池为远程访问 VPN 客户分配IP地址,点击添加按钮输入不同 ISA Server 所承载的IP地址范围,然后点击下一步;

在连接所有者页,虽然我对外部网络启用了NLB,但是我只想让 Florence 来承载此连接,因此选择Florence,点击下一步;

在远程站点网关页,输入远程VPN网关的名称或IP地址,如果输入名称,确保可以正确解析(对于动态IP地址的情况,在此可以输入动态域名),在此我们输入 Istanbul 的外部IP地址 61.139.1.5 ,点击下一步;

在远程身份验证页,勾选本地站点可以使用这些凭据来初始化到远程站点的连接(这样可以让内部用户进行请求拨号来主动连接远程VPN站点),然后输入远程VPN网关上创建的具有拨号权限的对应于远程站点的用户名和密码,注意,这个用户名必须和远程VPN网关上创建的远程站点的名字相同,输入用户名 HeadQuarter 和对应的密码,我等下会在分公司 ISA Server 上进行创建,点击下一步;

在网络地址页,点击添加范围来添加远程网络的IP地址范围,在此我输入分公司的网络地址范围10.2.1.0~10.2.1.255,点击下一步;

在远程NLB页,由于分公司网络并未使用NLB,因此直接点击下一步;

在站点到站点网络规则页,默认情况下向导将为远程站点和内部网络之间创建一个路由关系为路由的网络规则。你可以修改目的网络,但不能修改网络关系;如果需要修改路由关系为 NAT,则只能手动创建网络规则或自动创建后再修改。在此我接受默认设置,点击下一步;

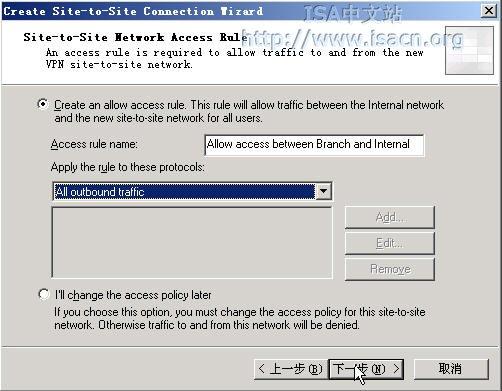

在站点到站点访问规则页,在此可以为远程站点和内部网络的互访自动创建访问规则,在此我选择允许所有出站协议,这样将创建一个访问规则,允许内部和远程站点之间所有协议的互访,点击下一步;

在正在完成新建VPN站点到站点网络向导页,点击完成,

此时向导会提示你需要创建一个具有远程拨入权限并且和远程站点名字匹配的用户,点击确定;在 ISA Server 管理控制台中点击应用保存修改并更新防火墙策略,等待阵列服务器完成配置同步。

在此我在 Florence 上创建和远程站点所对应的用户 Branch,并授予远程拨入权限。

接下来,我们需要在分公司网络中创建站点到站点 VPN 连接(Istanbul 上已经预先配置了远程访问 VPN 服务),在 Istanbul 上运行 ISA Server 管理控制台,然后点击虚拟专用网络节点,在中部点击远程站点标签,然后点击右部任务面板中的创建站点到站点 VPN 连接链接。

在弹出的欢迎使用站点到站点连接向导页,输入远程站点名字,在此我为到总部的远程站点命名为 HeadQuarter ,完成后点击下一步,

在VPN协议页,同样选择点对点隧道协议(PPTP),点击下一步;

在连接所有者页,选择 ISTANBUL ,点击下一步;

在远程站点网关页,输入远程VPN网关的名称或IP地址,如果输入名称,确保可以正确解析(对于动态IP地址的情况,在此可以输入动态域名),在此我们输入 Florence 的外部IP地址 61.139.1.1,点击下一步;

在远程身份验证页,勾选本地站点可以使用这些凭据来初始化到远程站点的连接(这样可以让内部用户进行请求拨号来主动连接远程VPN站点),然后输入远程VPN网关上创建的具有拨号权限的对应于远程站点的用户名和密码,注意,这个用户名必须和远程VPN网关上创建的远程站点的名字相同,输入用户名 Branch 和对应的密码,这是我们刚才在 Florence 上创建的,点击下一步;

在网络地址页,点击添加范围来添加远程网络的IP地址范围,在此我输入总部的网络地址范围10.1.1.0~10.1.1.255,点击下一步;

在远程NLB页,点击下一步;

在站点到站点网络规则页,默认情况下向导将为远程站点和内部网络之间创建一个路由关系为路由的网络规则。你可以修改目的网络,但不能修改网络关系;如果需要修改路由关系为 NAT,则只能手动创建网络规则或自动创建后再修改。在此我接受默认设置,点击下一步;

在站点到站点访问规则页,在此可以为远程站点和内部网络的互访自动创建访问规则,在此我选择允许所有出站协议,这样将创建一个访问规则,允许内部和远程站点之间所有协议的互访,点击下一步;

在正在完成新建VPN站点到站点网络向导页,点击完成,

在 ISA Server 管理控制台中点击应用保存修改并更新防火墙策略,等待阵列服务器完成配置同步。

同样,我在 Istanbul 上创建和远程站点所对应的用户 HeadQuarter ,并授予远程拨入权限。

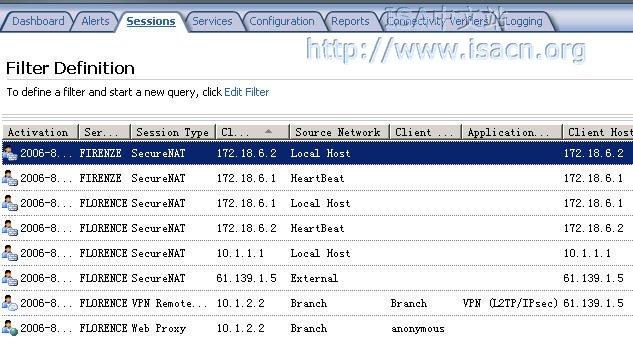

现在我在 Berlin 上 Ping 分公司网络中的主机 10.2.1.254,此时 Florence 主动发起连接,连接成功,如下图所示:

在总部网络和分公司网络 ISA Server 的会话中,已经显示出了对应的站点到站点连接会话:

二、修改站点到站点连接为L2TP/IPSec模式

由于L2TP/IPSec模式的站点到站点 VPN 连接和PPTP模式基本一致,在此我直接修改站点到站点连接属性为L2TP/IPSec模式(我已经在双方VPN网关上安装了服务器身份验证证书)。分别在双方 ISA Server 管理控制台的远程站点属性中进行修改,如下图所示:

然后分别点击应用保存修改并更新防火墙策略,等待阵列服务器完成配置同步。

在 10.2.1.254 主机上Ping 10.1.1.8,站点到站点 VPN 连接成功,不过,可以明显的看出,L2TP/IPSec 模式的连接比 PPTP 模式更慢。

双方的会话如下图所示:

三、创建IPSec隧道模式的站点到站点 VPN 连接

在此我采用证书进行身份验证,因此首先我们需要在双方VPN网关上安装IPSec证书。然后在 Florence 上运行 ISA Server 管理控制台,然后点击虚拟专用网络节点,在中部细节面板中点击远程站点标签,然后点击右部任务面板中的创建站点到站点 VPN 连接链接。

在弹出的欢迎使用站点到站点连接向导页,输入远程站点名字 Branch ,然后点击下一步,

在VPN协议页,选择IPSec 隧道模式,点击下一步;

在连接设置页,输入远程VPN网关和本地网关的IP地址,远程网关的地址我们输入远程站点 Istanbul 的外部IP地址 61.139.1.5 ,由于我想对此连接启用NLB,因此本地网关的IP地址输入NLB的虚拟IP地址 61.139.1.3,点击下一步;

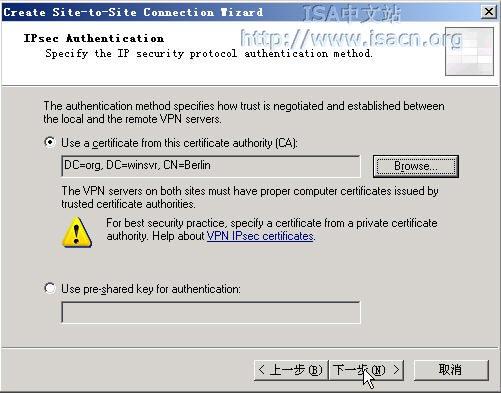

在IPSec身份验证页,选择颁发IPSec证书的CA,点击下一步;

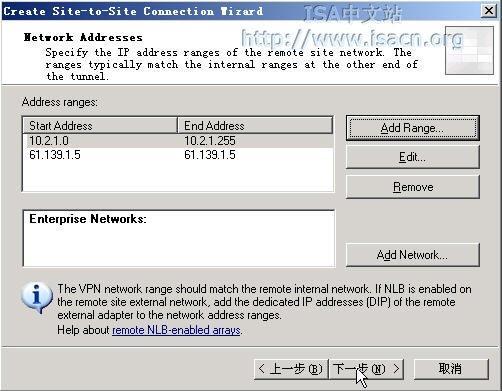

在网络地址页,点击添加范围来添加远程网络的IP地址范围,默认已经包含了远程VPN网关的地址,在此我添加分公司的网络地址范围10.2.1.0~10.2.1.255,点击下一步;

在站点到站点网络规则页,默认情况下向导将为远程站点和内部网络之间创建一个路由关系为路由的网络规则。你可以修改目的网络,但不能修改网络关系;如果需要修改路由关系为 NAT,则只能手动创建网络规则或自动创建后再修改。在此我接受默认设置,点击下一步;

在站点到站点访问规则页,在此可以为远程站点和内部网络的互访自动创建访问规则,在此我选择允许所有出站协议,这样将创建一个访问规则,允许内部和远程站点之间所有协议的互访,点击下一步;

在正在完成新建VPN站点到站点网络向导页,点击完成,

在弹出的启用系统策略警告页,点击是。在 ISA Server 管理控制台中点击应用保存修改并更新防火墙策略,等待阵列服务器完成配置同步。

同样,我们按照相同的步骤在 Istanbul 中创建远程站点。在欢迎使用站点到站点连接向导页,输入远程站点名字为 HeadQuarter,然后点击下一步,

在VPN协议页,选择IPSec 隧道模式,点击下一步;

在连接所有者页,选择由 Istanbul ,点击下一步;

在连接设置页,输入远程VPN网关和本地网关的IP地址,这个必须和总部远程站点的设置相匹配,因此远程网关的地址我们输入总部网络的的外部NLB虚拟IP地址 61.139.1.3 ,本地网关的IP地址输入Istanbul的IP地址 61.139.1.5,点击下一步;

在IPSec身份验证页,选择颁发IPSec证书的CA,点击下一步;

在网络地址页,点击添加范围来添加远程网络的IP地址范围,默认已经包含了远程VPN网关的地址,不过在此必须添加总部网络的所有外部IP地址,即61.139.1.1~61.139.1.4,然后添加总部网络地址范围10.1.1.0~10.1.1.255,点击下一步;

在站点到站点网络规则页,默认情况下向导将为远程站点和内部网络之间创建一个路由关系为路由的网络规则。你可以修改目的网络,但不能修改网络关系;如果需要修改路由关系为 NAT,则只能手动创建网络规则或自动创建后再修改。在此我接受默认设置,点击下一步;

在站点到站点访问规则页,在此可以为远程站点和内部网络的互访自动创建访问规则,在此我选择允许所有出站协议,这样将创建一个访问规则,允许内部和远程站点之间所有协议的互访,点击下一步;

在正在完成新建VPN站点到站点网络向导页,点击完成,

同样在客户机上Ping对方网络发起连接,连接成功,双方的会话如下图所示:

| 自由广告区 |

| 分类导航 |

| 邮件新闻资讯: IT业界 | 邮件服务器 | 邮件趣闻 | 移动电邮 电子邮箱 | 反垃圾邮件|邮件客户端|网络安全 行业数据 | 邮件人物 | 网站公告 | 行业法规 网络技术: 邮件原理 | 网络协议 | 网络管理 | 传输介质 线路接入 | 路由接口 | 邮件存储 | 华为3Com CISCO技术 | 网络与服务器硬件 操作系统: Windows 9X | Linux&Uinx | Windows NT Windows Vista | FreeBSD | 其它操作系统 邮件服务器: 程序与开发 | Exchange | Qmail | Postfix Sendmail | MDaemon | Domino | Foxmail KerioMail | JavaMail | Winwebmail |James Merak&VisNetic | CMailServer | WinMail 金笛邮件系统 | 其它 | 反垃圾邮件: 综述| 客户端反垃圾邮件|服务器端反垃圾邮件 邮件客户端软件: Outlook | Foxmail | DreamMail| KooMail The bat | 雷鸟 | Eudora |Becky! |Pegasus IncrediMail |其它 电子邮箱: 个人邮箱 | 企业邮箱 |Gmail 移动电子邮件:服务器 | 客户端 | 技术前沿 邮件网络安全: 软件漏洞 | 安全知识 | 病毒公告 |防火墙 攻防技术 | 病毒查杀| ISA | 数字签名 邮件营销: Email营销 | 网络营销 | 营销技巧 |营销案例 邮件人才:招聘 | 职场 | 培训 | 指南 | 职场 解决方案: 邮件系统|反垃圾邮件 |安全 |移动电邮 |招标 产品评测: 邮件系统 |反垃圾邮件 |邮箱 |安全 |客户端 |